本文 是大众点评APP的分析记录。 声明:文章内容仅供参考学习,如有侵权请 联系 作者进行删除。 案例环境:夜神安卓5,APP版本10.45.7。 工具:Frida、Charles。 点评看不到http/https数据包

本文是大众点评APP的分析记录。

声明:文章内容仅供参考学习,如有侵权请联系作者进行删除。

案例环境:夜神安卓5,APP版本10.45.7。

工具:Frida、Charles。

点评看不到http/https数据包,它走了自己的CIP协议,网上的抓包方案有降级或者VPN转发。

本文通过hook的方式来抓http/https数据包。

用super-Jadx时内存溢出,我删除了一些无用文件,将dex分批反编译,这块就不再说了。

文章目录

- Hook 抓包

- Hook http/https请求信息

- Hook 数据解密

- Hook 明文响应内容

- Hook 代码整理

- 备注

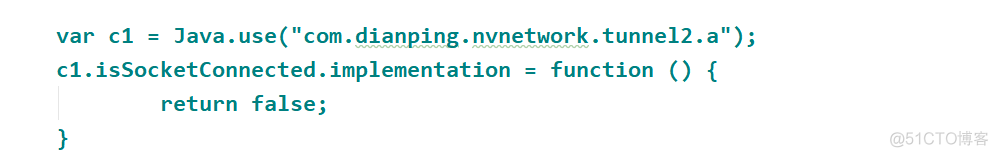

Hook 抓包

Hook代码:

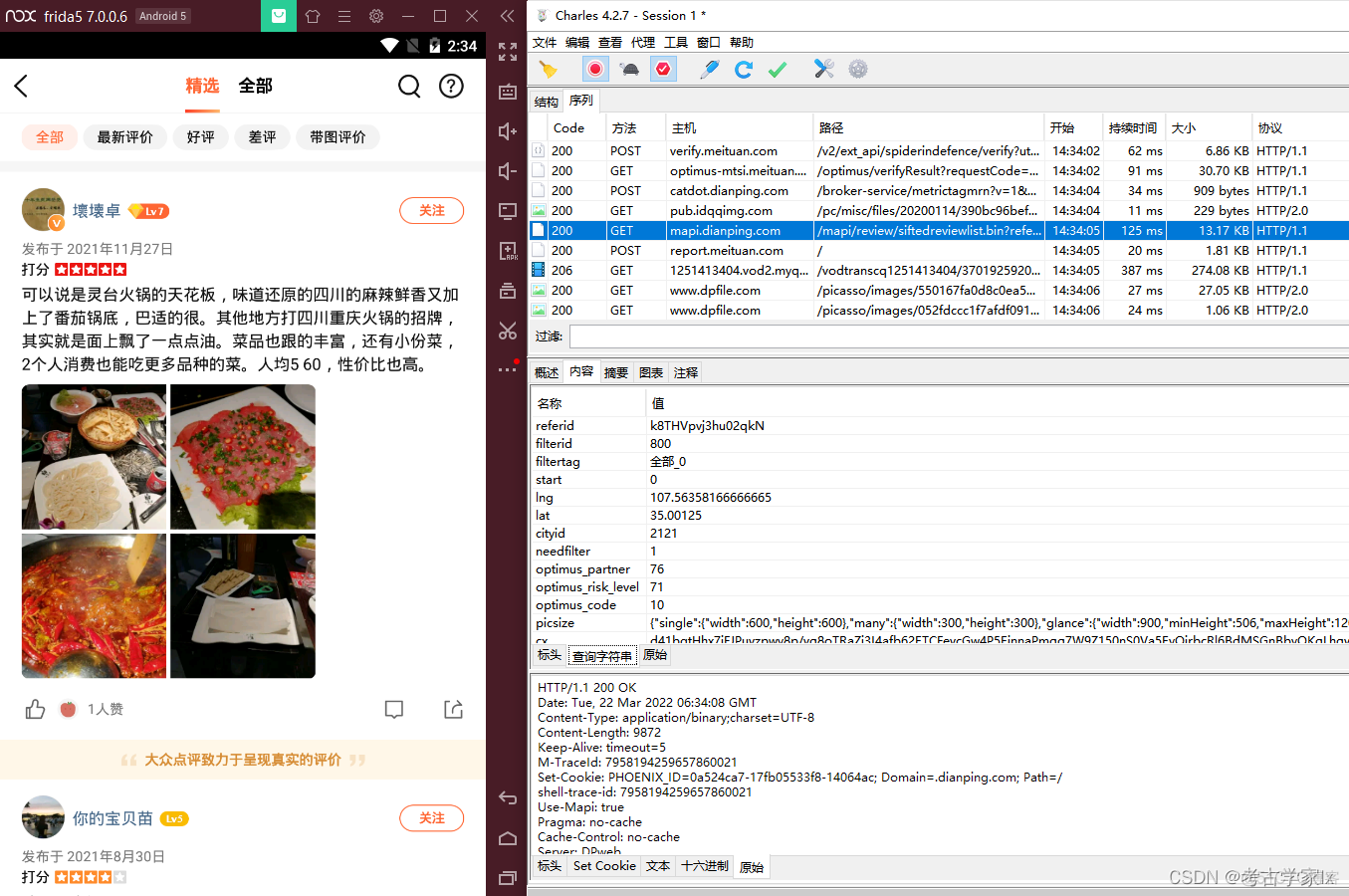

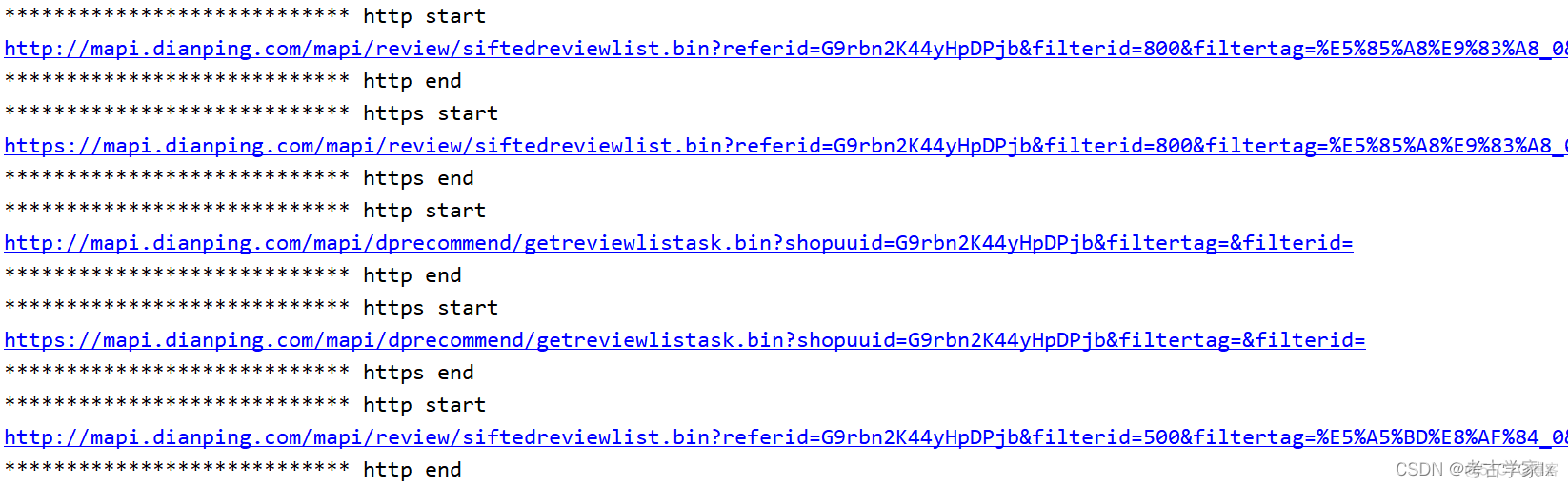

执行hook脚本后,成功抓到包。

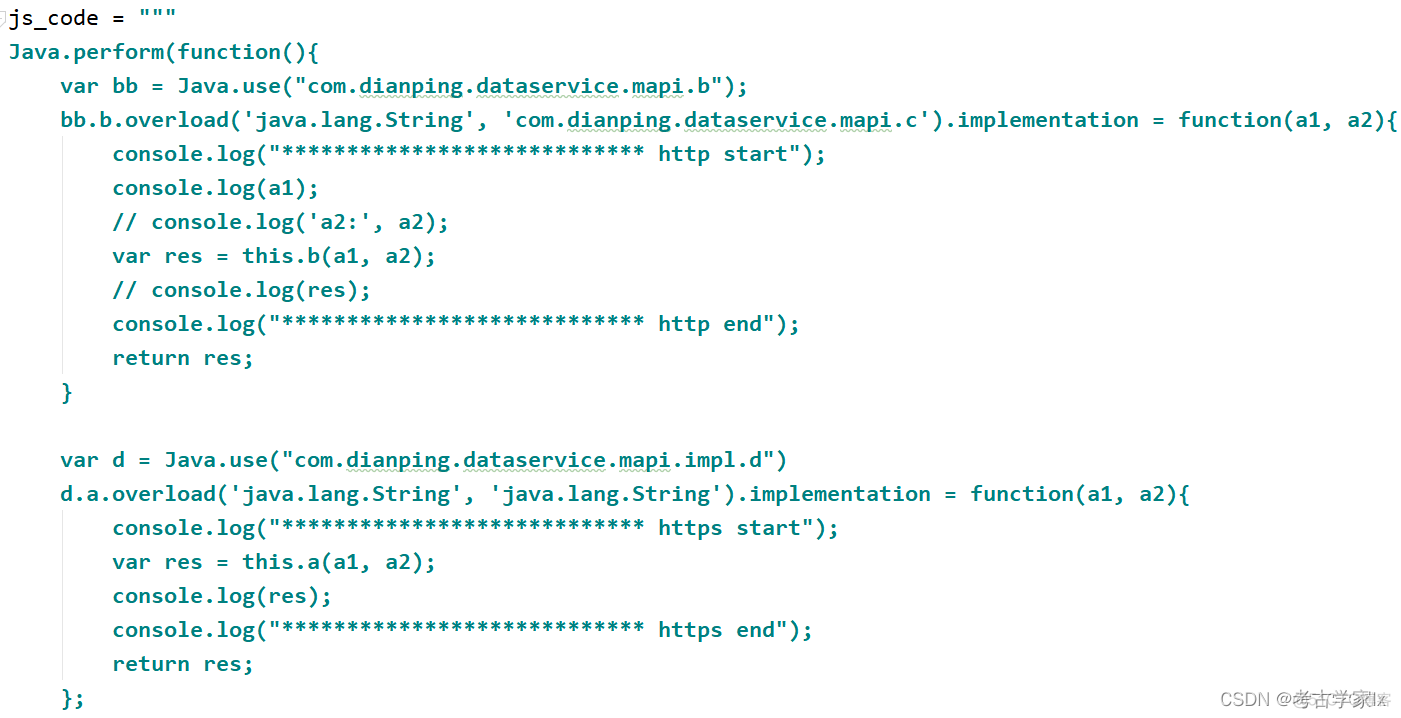

Hook http/https请求信息

Hook代码:

查看执行结果:

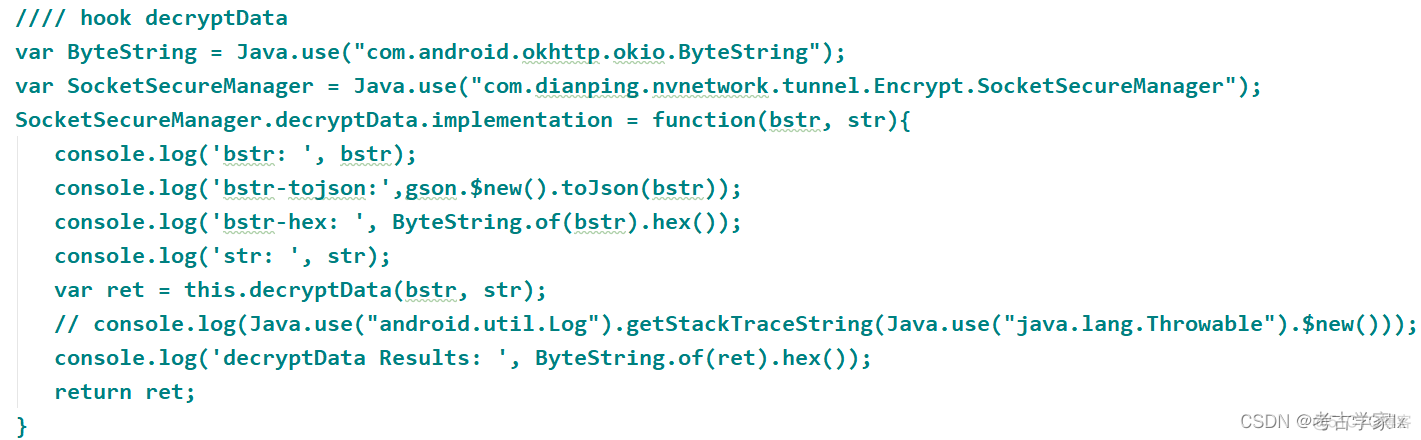

Hook 数据解密

Hook自定义的对象时,可以使用r0gson.dex的gson进行输出。

r0gson.dex下载链接: https://pan.baidu.com/s/1V59p4NKhrXSa_xpdM_LmtA?pwd=53nm

将其放到设备的 /data/local/tmp 目录中

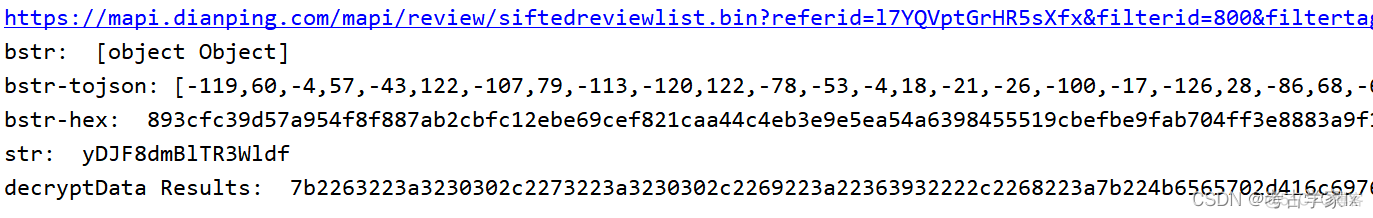

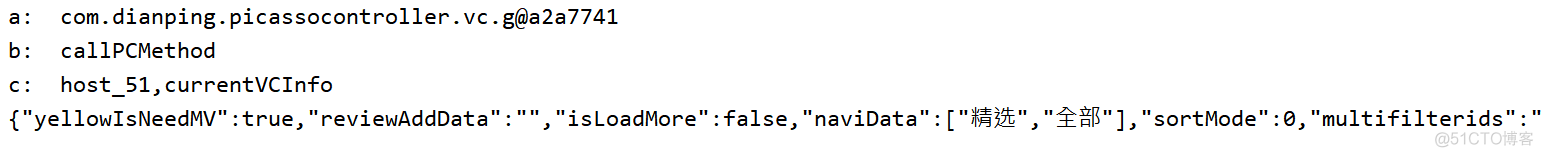

查看执行结果。

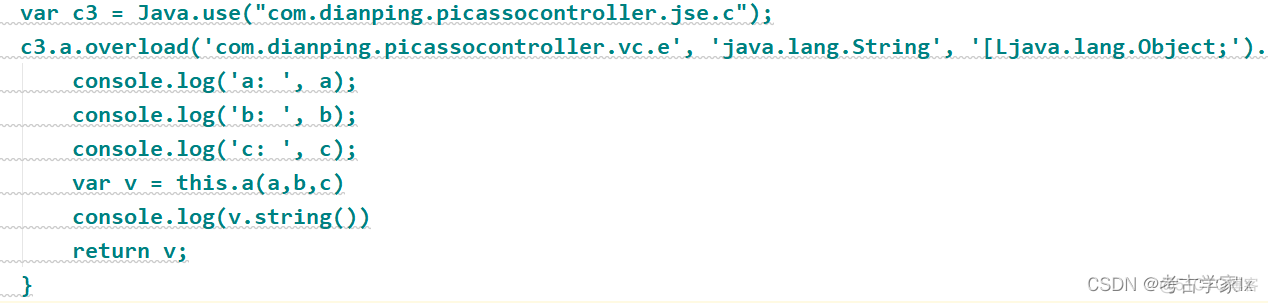

Hook 明文响应内容

Hook代码:

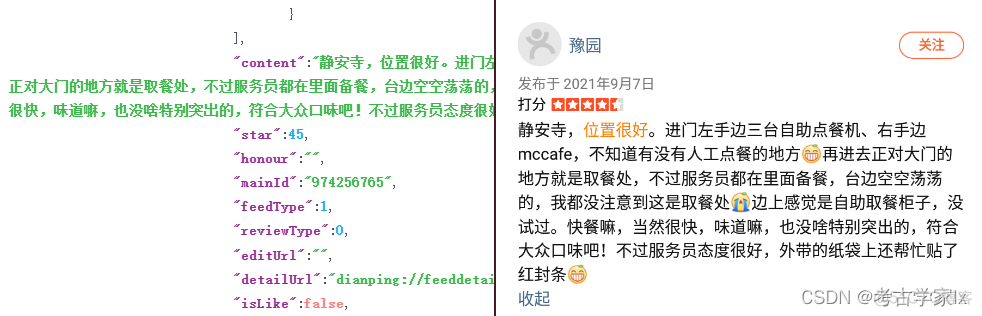

查看执行结果:

格式化后和设备页面信息对比,发现内容一致。

Hook 代码整理

import frida, sysdef on_message(message, data):

print("[%s] => %s" % (message, data))

session = frida.get_usb_device().attach('com.dianping.v1')

js_code = """

Java.perform(function(){

Java.openClassFile("/data/local/tmp/r0gson.dex").load();

const gson = Java.use('com.r0ysue.gson.Gson');

var c1 = Java.use("com.dianping.nvnetwork.tunnel2.a");

c1.isSocketConnected.implementation = function () {

return false;

}

var bb = Java.use("com.dianping.dataservice.mapi.b");

bb.b.overload('java.lang.String', 'com.dianping.dataservice.mapi.c').implementation = function(a1, a2){

//console.log("**************************** http start");

console.log(a1);

// console.log('a2:', a2);

var res = this.b(a1, a2);

// console.log(res);

//console.log("**************************** http end");

return res;

}

var d = Java.use("com.dianping.dataservice.mapi.impl.d")

d.a.overload('java.lang.String', 'java.lang.String').implementation = function(a1, a2){

//console.log("**************************** https start");

var res = this.a(a1, a2);

console.log(res);

//console.log("**************************** https end");

return res;

};

var c3 = Java.use("com.dianping.picassocontroller.jse.c");

c3.a.overload('com.dianping.picassocontroller.vc.e', 'java.lang.String', '[Ljava.lang.Object;').implementation = function (a,b,c) {

console.log('a: ', a);

console.log('b: ', b);

console.log('c: ', c);

var v = this.a(a,b,c)

console.log(v.string())

return v;

}

hook decryptData

var ByteString = Java.use("com.android.okhttp.okio.ByteString");

var SocketSecureManager = Java.use("com.dianping.nvnetwork.tunnel.Encrypt.SocketSecureManager");

SocketSecureManager.decryptData.implementation = function(bstr, str){

console.log('bstr: ', bstr);

console.log('bstr-tojson:',gson.$new().toJson(bstr));

console.log('bstr-hex: ', ByteString.of(bstr).hex());

console.log('str: ', str);

var ret = this.decryptData(bstr, str);

// console.log(Java.use("android.util.Log").getStackTraceString(Java.use("java.lang.Throwable").$new()));

console.log('decryptData Results: ', ByteString.of(ret).hex());

return ret;

}

// var AESUtils = Java.use("com.meituan.android.common.unionid.oneid.util.AESUtils");

// AESUtils.decrypt.implementation = function(str){

// console.log('decrypt is called');

// str = "RNtYlL8BsMe4EOqz-X0a1WAw3FwHsr1fdXSOBRnPEF_MiYYvJ1GSqvIIA1NwwTUxuoNWGGueSBRl50pmkidrgdQmVUUScNhW4FpBl1ZFPSyJAz4Zo0PpDNStJnb5JCf8fEe8oDXOCAsptjpuGpRJGClsKeIqe9ph6gAyvYfOk2XafwXbHf4VlsjATDVI7r4f-2s6QQ5Mfc6jvRMyqNdLJNtLwg5XDEmL4Leu7fCnHJbJ46O8hy8MFuN38avBqh6N-2s6QQ5Mfc6jvRMyqNdLJLVj6r8HF-qtkeIznxOc2qXKVyQ4dzMLEBQjCADd9vGF"

// var ret = this.decrypt(str);

// console.log('decrypt ret value is ' + ret);

// return ret;

// };

})

"""

script = session.create_script(js_code)

script.on('message', on_message)

script.load()

sys.stdin.read()

备注

数据是通过AES算法进行的加解密,找到key和iv就能复写了。

作者只是简单分析并记录了下。

欢迎关注《pythonlx》公众号,可获取群聊二维码!