人工智能人工智能安全的密码学思考-学习

1、定义

研究、开发用于模拟、延伸和扩展人的智能的理论、方法、技术及应用的一门技术科学,主要目标是使机器能够胜任一些通常需要人类智能才能完成的复杂度工作。

2、发展

(1)起源

图灵机的出现

(2)早期发展

从1956年-2016年发展进展

3、安全问题

人工智能必须和安全技术一起发展

人工智能安全进展当前人工智能安全主要分为:

1、推荐系统的隐私保护

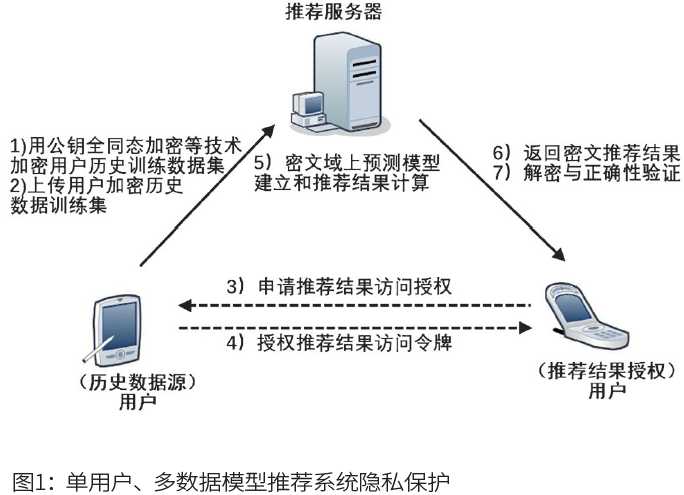

(1)单用户、多数据模型

-

为了保证数据的机密性,必须对推荐系统中训练的数据集加密,然后上传给推荐服务器。

-

由推荐服务器在密文域上建立预测模型,计算推荐结果。授权用户可以申请查看推荐结果,对返回的推荐结果密文进行解密和正确性验证。

(2)多用户、多数据模型

-

首先在多个域中进行相似用户历史数据安全搜索

-

然后通过安全多方计算技术建立预测模型与隐私保护的推荐结果计算

-

最后返回密文推荐结果,验证推荐结果的正确性并解密。

2、机器学习的隐私保护

目标:如何在密文域中高效的训练模型和计算。

主要技术:全同态加密和安全多方计算。

常用的函数:

-

Sign():符号函数,即\(sign(x)=\left\{\begin{matrix}1,x>0 \\0,x=0\\-1.x<0\end{matrix}\right.\)

-

Sigmoid():激活函数,将输入变量映射到0,1之间

-

梯度计算函数

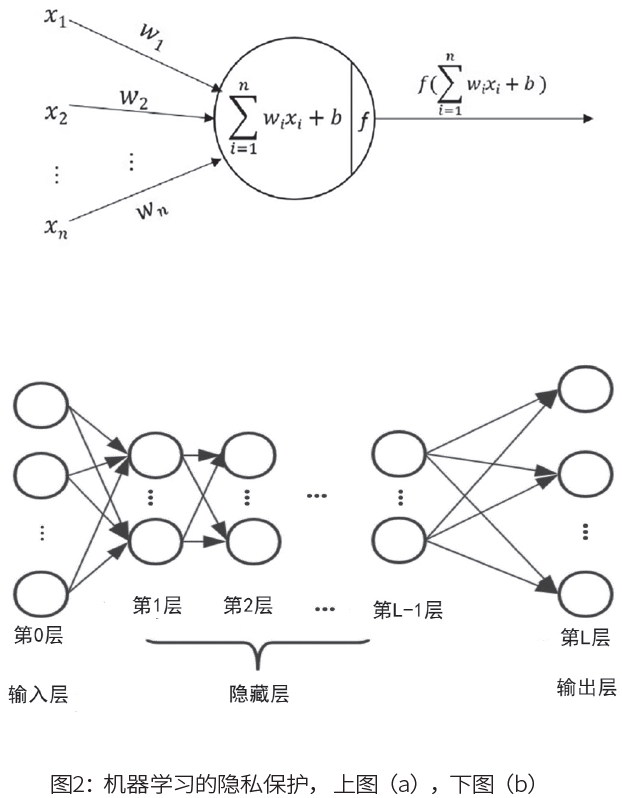

图2:神经网络

神经元以数据向量\(X=(x_1,...,x_n\)和权重向量\(W=(w_1,...,w_n)\)为输入,计算\(y=f(X,W)\)为输出,其中\(b\)是偏移量。

多层神经网络:输入层(0层),多个隐藏层(1层~L-1层)和输出层(L层)

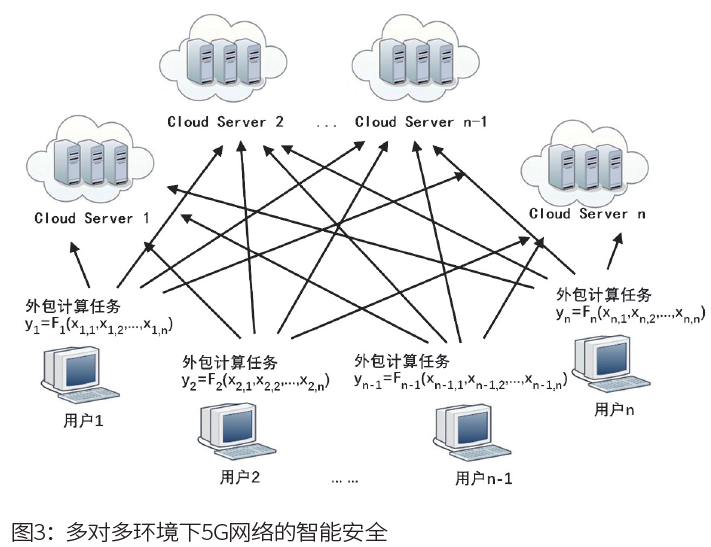

3、5G网络的智能安全

指的是,在对多环境下,通过工作量证明,实现多用户的多计算任务与多个运行于不同工作负荷的服务器之间的智能匹配。

研究方向:

(1)节点传输时的工作量评估和新的加密方案或协议的安全性证明

(2)节点评估和验证

(3)密码性能:短密文、短密钥、短参数

(4)设计新的密码方案

(5)与密码技术深度融合

人工智能安全的密码理论成果1、New Directions of Modern Cryptography

介绍了在多方密码学上的一系列具有突破性的重要理论成果,系统地解决了一对多、多对一和多对多场景下的密码安全问题。详细论述了去中心化多机构框架、完全撤销机制、性能和效率的折中方案、平面(或立体空间)的解密服务及路径证明等。

2、去中心化的多机构密文访问控制

3、可撤销属性基加密方案分为授权情形和非授权情形

4、白盒可追踪属性基加密方案,针对属性基加密中的用户私钥泄露问题,提出了解决方案——对恶意用户进行追踪

5、不依赖公钥全同态加密技术的轻量级隐私保护数据聚合方案

人工智能安全的密码应用成果1、2008年,具有完全自主知识产权、基于平台的——世界首台加密数据共享移动设备研制成功,并且完成了安全防伪类系列产品的设计。

2、2011年,具有完全自主知识产权的——世界首个加密数据共享芯片研制成功 。

扩展:

1、智能加密卡

属于加密数据访问控制应用,

用户向制卡中心注册,制卡中心通过设置用户属性,提取属性密钥,写入可信芯片中三个步骤制成加密卡,最后将此智能加密卡交付给用户。当用户想要使用智能加密卡对文件进行加密时,可以将智能加密卡插入个人电脑,选择需要加密的文件或文件夹,并设置属性访问权限对文件加密,加密的文件上传到云服务器端。当用户想要对文件解密时,用户只需要将智能加密卡插入个人电脑,从云服务器端下载该文件,并对访问权限进行判断,若符合则成功解密,若不符合则解密失败。

2、基于生物信息的身份鉴别技术

将用户的某种生物信息作为身份,实现身份鉴别,但是用户的生物特征(如用户的指纹扫描数据等)作为用户的身份ID ,用现有的基于身份的鉴别技术很难实现,因为两次指纹扫描数据并不相等。所以2007年,提出了模糊身份数字签名的概念与方案,将其用于解决不存储生物特征而实现生物特征比对问题,在实现的系统中,将生物信息与姓名、账号等信息进行签名绑定,用用户的动态身份\(ID'\)进行验证时,若\(ID\cap ID'\)至少含有指定数量的元素,则验证通过;否则验证失败。

可使用阈值PSI实现。

其典型应用包括指纹防伪银行卡、指纹防伪护照、指纹防伪门禁卡、指纹防伪身份等。